Apache Log4j 2の脆弱性について(CVE-2021-44228, CVE-2021-45046, CVE-2021-45105, CVE-2021-44832)

CBA Live Assistのお客様およびパートナー様

2021年12月9日木曜日、広く配布されておりますJavaソフトウェアコンポーネントである Apache Log4j 2の複数のバージョンに影響を与える、深刻度の高い脆弱性 (CVE-2021-44228) が公表されました。この脆弱性は、Apache Log4j 2バージョン2.0から2.14.1に影響を与えます。

CVE-2021-44228は、Log4j バージョン1.2.16を使用する以下のCBA製品には影響しないことを確認いたしました。

Fusion Application Server (すべてのバージョン)

Fusion Client SDK (すべてのバージョン)

Live Assist Core (すべてのバージョン)

現在、Fusion Media Broker のすべてのバージョンに対するこの脆弱性の影響を確認中でございます。

進展がありましたら、弊社のお客様すべてに通知いたします。

脆弱性の詳細については、こちらをご参照ください: https://logging.apache.org/log4j/2.x/security.html

また、さらに情報が必要な場合には、support@cbaliveassist.comまでお問い合わせください。

Communication Business Avenue, Inc

2021年12月14日更新

CBAは、Fusion Media BrokerがLog 4 j 2.0を使用していることを確認し、CVE-2021-44228の修正に積極的に取り組んでおります。この脆弱性を緩和するパッチを数日以内にリリースする予定でございます。

情報が入り次第、この記事を更新いたします。

ご不明な点がございましたら、support@cbaliveassist.comまでご連絡ください。

CBAは、Log4ShellまたはLogJamと呼ばれるApache Log4j 2 Javaライブラリで報告されたリモートコード実施の脆弱性に積極的に対応しております。完全なセキュリティパッチが適用されるまで、CVE-2021-44228のリスクを緩和するために、お客様は次の通りの緩和手順を検討していただきたく存じます。

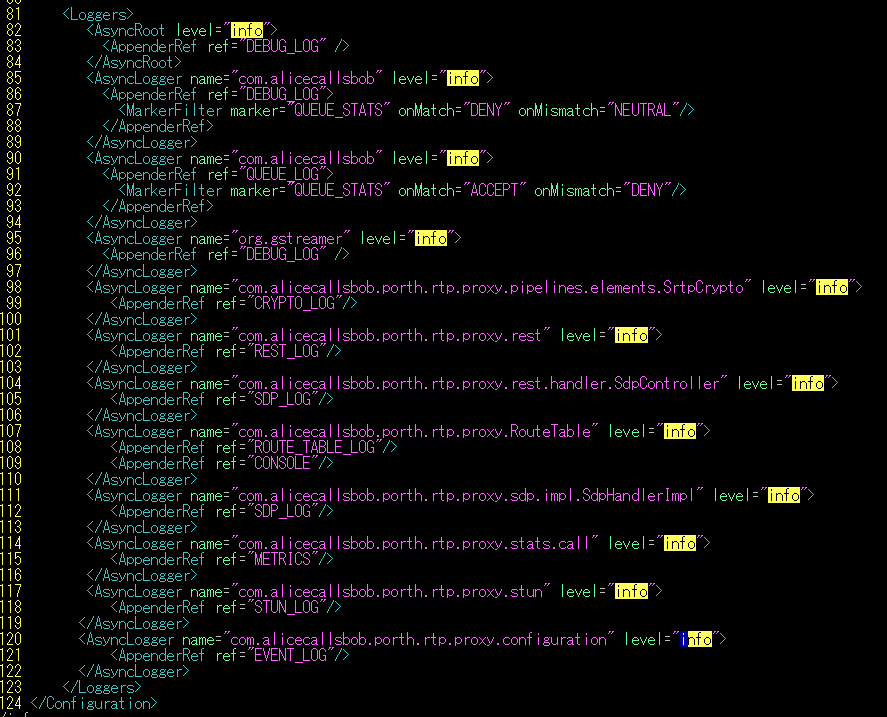

MediaBrokerログのログレベルをDEBUGからINFOに変更します。これらの手順は、元のインストールの実施に使用したのと同じユーザーアカウントで実施してください。

cd /opt/cafex/FCSDK-3.3.12/media_broker/rtp-proxy-template

cp log4j2-async.xml log4j2-async.xml.bak #####for BACK-UP

vi log4j2-async.xml

変更を有効にするには、サービスの再起動が必要です。

service fusion_media_broker restart

クラスタ内に複数のMedia Brokerがある場合は、各MBで次のスクリプトを実行してログレベルを置き換えることができます: mediabroker_log_level_to_info.sh

.shファイルに実行権限を割り当ててください。

#!/bin/bash

echo "****************************************************************"

echo "This script will change the log level of the MediaBroker log"

echo "****************************************************************"

files="/opt/cafex/*/media_broker/rtp-proxy-template/log4j2-async.xml"

for file_path in $files; do

echo $file_path

cp $file_path ${file_path}.backup

sed -i -e "s/level=\"debug\"/level=\"info\"/g" $file_path

done

echo "process finished"

変更を有効にするには、サービスの再起動が必要です。

service fusion_media_broker restart

ご不明な点がございましたら、support@cbaliveassist.comまでご連絡ください。

2021年12月20日更新

この深刻度の高い脆弱性からCBA Media Brokerを修復するための緩和jarおよび手順 (CVE-2021-44228)

CBA Fusion Media Brokerは、すべてのバージョンでLog4j 2.0を使用し、CVE-2021-44228の元にあります。

Fixed Patch Jarは、以下のダウンロードポータルからダウンロードできます:

https://support.cba-japan.com/?wpdmpro=log4j-patch-for-media-broker

このパッチは、次のバージョンにのみ適用されます。

・3.3.21

・3.3.22

・3.3.23.1

・3.4.0

・3.4.1

それ以外のバージョンの場合は、3.4.1にアップグレードしてからパッチを適用するか、またはFCSDKインストーラを使用して3.4.2に直接進んでいただくかになります(アップグレードモード)

パッチを適用するには、次の手順を実行する必要がございます:

# tar -xf log4j-patch-1.0.tar

# cd log4j-patch

# ./run-patch.sh

次のような出力が表示されます:

saving old files into /opt/cafex/FCSDK-3.4.0/media_broker/save-old

deleting: META-INF/MANIFEST.MF

deleting: META-INF/MANIFEST.MF

updated manifest

updated manifest

patch applied successfully;

ここで、fusion_media_brokerサービスを再起動します:

# service fusion_media_broker restart

media_brokerディレクトリがrootのみで書き込み可能な場合は、最後の手順をrootなどとして実行する必要があります。

# sudo ./run-patch.sh

Media Brokerは、次のコマンドを使用して再起動する必要があります。

# sudo service fusion_media_broker restart

1分または2分間のダウンタイムが発生する場合があります。MBが正常に動作していることを確認するには、以下からログ出力が表示されていることを確認します。

# tail -f rtp-proxy-instances/mb-0/proxy.log

ご不明な点がございましたら、support@cbaliveassist.comまでご連絡ください。

2021年12月21日更新

別の新しい脆弱性「CVE-2021-45105」が報告されました。

エンジニアリングチームは、当社の製品がこの脆弱性の影響を受けないことを確認いたしました。

CBA Live Assistは、log4j構成でcontext lookupを使用しておりません。

ご不明な点がございましたら、support@cbaliveassist.comまでご連絡ください。

2022年1月5日更新

別の新しい脆弱性「CVE-2021-44832」が報告されました。

エンジニアリングチームは、当社の製品がこの脆弱性の影響を受けないことを確認いたしました。

(※最新のビルドFCSDK 3.4.3以降では2.17.1.jarを使用します。)